橱窗

哥的代码论斤卖!!!

标签云

access

ajax

apache

ci

curl

dede

discuz

flash

GD库

git

go

htaccess

hyperf

jquery

js

kafka

Linux

markdown

memcache

mongodb

mysql

nginx

node

php

python

redis

shell

sql

thrift

WordPress

WP-PostViews

zip

zookeeper

个人博客

优化

函数

分页

别名

单页

图片上传

图片处理

域名

外链

头像

字符

安全

导航

帝国cms

总结

接口

数据处理

数组

文件

日志

服务器

杂谈

模板

正则

浏览

游戏

点击

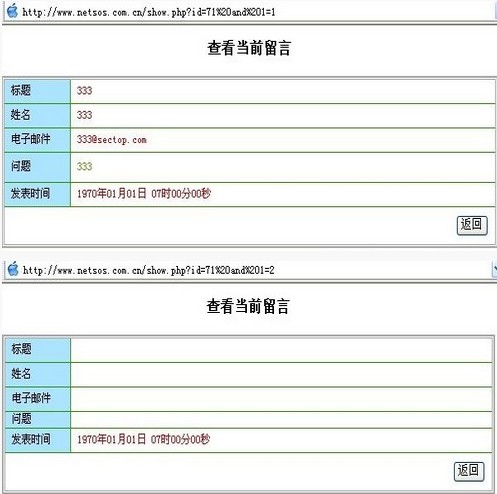

留言

空间

类

织梦

统计

行业资讯

跨域

转载

进程

邮件

限制标题长度

面向对象

mm 评论道:

mm 评论道:

https://wiki.52 猴王 评论道:

猴王 评论道:

您好,看你的站做的挺不错的,有 cyh 评论道:

cyh 评论道:

可以加个友情链接吗? 上海网站建设 评论道:

上海网站建设 评论道:

感谢分享 芋泥苑 评论道:

芋泥苑 评论道:

你写得非常清晰明了,让我很容易 Robin 评论道:

Robin 评论道:

很有个性的主题 ripi 评论道:

ripi 评论道:

程序本天成,妙手偶得之!我们只 自媒体运营 评论道:

自媒体运营 评论道:

不错,必须顶一下!

文章归档

- 2021 年五月

- 2021 年四月

- 2017 年二月

- 2016 年十二月

- 2016 年十一月

- 2016 年九月

- 2015 年十一月

- 2015 年九月

- 2015 年七月

- 2015 年五月

- 2015 年四月

- 2015 年三月

- 2015 年一月

- 2014 年十二月

- 2014 年十一月

- 2014 年十月

- 2014 年九月

- 2014 年八月

- 2014 年七月

- 2014 年六月

- 2014 年五月

- 2014 年四月

- 2014 年三月

- 2014 年一月

- 2013 年十二月

- 2013 年十一月

- 2013 年十月

- 2013 年八月

- 2013 年七月

- 2013 年六月

- 2013 年五月

- 2013 年四月

- 2013 年三月

- 2013 年二月

- 2013 年一月

- 2012 年十二月

- 2012 年十一月

- 2012 年十月

- 2012 年九月

- 2012 年八月

- 2012 年七月

- 2012 年六月